Der Short Message Service (SMS), auch einfach als Textnachricht bekannt, begleitet uns seit der Geburtsstunde der Mobiltelefone (die allererste Textnachricht wurde über das Vodafone-Netzwerk(new window) im Jahr 1992 gesendet).

SMS wird von fast jedem Mobilfunkanbieter auf der Welt unterstützt, allein in den USA wurden im Jahr 2020 über zwei Billionen(new window) SMS-Nachrichten versendet. Tatsächlich bleibt die USA eine Hochburg der SMS-Nutzung(new window), entgegen dem wachsenden Trend in anderen Ländern, internetbasierte Alternativen wie WhatsApp und Telegram zu nutzen.

Der große Vorteil von SMS ist, dass sie universell ist – sie ist auf jedem Telefon vorhanden und erlaubt dir, jeden zu texten, egal ob sie ein iPhone oder ein Android-Telefon nutzen oder eine von vielen konkurrierenden Drittanbieter-Messaging-Apps verwenden.

Im Gegensatz zu verschlüsselten E-Mails wurde SMS entwickelt, bevor die Notwendigkeit, Kommunikation sicher und privat zu gestalten, überhaupt in Betracht gezogen wurde. Das Ergebnis ist, dass SMS-Nachrichten ein offenes Buch sind, das leicht von deinem Mobilfunkanbieter, deiner Regierung und kriminellen Hackern gelesen werden kann.

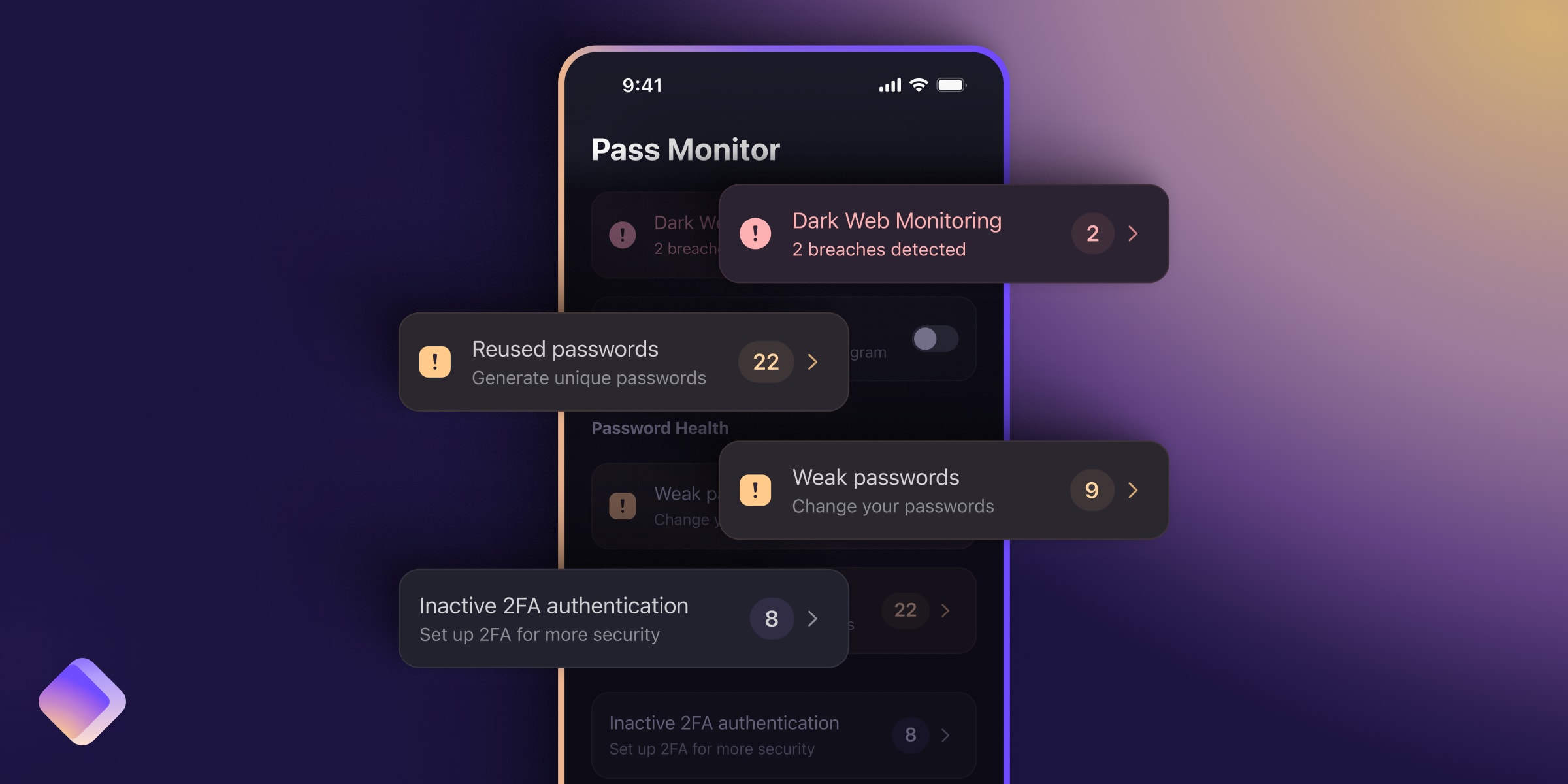

Das wird noch beängstigender durch die Tatsache, dass Zwei-Faktor-Authentifizierungs-Codes (2FA) routinemäßig über SMS gesendet werden.

Keine Privatsphäre vor deinem Mobilfunkanbieter

SMS-Nachrichten sind in keiner Weise verschlüsselt, sodass dein Mobilfunkanbieter jede Nachricht lesen kann, die du sendest und empfängst. Sie können diese Informationen auch an Dritte weitergeben.

In den Vereinigten Staaten erlaubt beispielsweise der Electronic Communications Privacy Act(new window) der Polizei, auf SMS-Nachrichten zuzugreifen, die älter als 180 Tage sind. Um auf kürzlich versendete SMS-Nachrichten zugreifen zu können, wird ein Durchsuchungsbefehl benötigt.

Das Problem mit SS7

„Hacker können SS7-Schwachstellen ausnutzen, um Amerikaner zu verfolgen, ihre Anrufe und Texte abzufangen und ihre Telefone zu hacken, um finanzielle Informationen zu stehlen, zu wissen, wann sie zu Hause oder unterwegs sind, und sonst wie auf ahnungslose Verbraucher abzuzielen. Darüber hinaus sind laut mehreren Medienberichten SS7-Spionageprodukte sowohl Kriminellen als auch ausländischen Regierungen weit verbreitet zugänglich.“

Senator Ron Wyden(new window) (D-Ore.) im Jahr 2018, nachdem er ein Schreiben des Department of Homeland Security(new window) erhalten hatte, das davor warnte, dass „bösartige Akteure“ globale Mobilfunknetze „ausgenutzt haben könnten, um die Kommunikation amerikanischer Bürger zu zielen.“

Das Signalisierungssystem Nr. 7(new window) (SS7) ist ein Satz von Telekommunikationssignalisierungsprotokollen, die die Grundlage für Mobilfunknetze auf der ganzen Welt bilden. Es ermöglicht Telefonnetzen, miteinander zu kommunizieren, um Benutzer zu verbinden und Nachrichten zwischen den Netzen zu übermitteln, eine korrekte Abrechnung sicherzustellen und es Benutzern zu ermöglichen, auf anderen Netzen zu roamen. Es wird auch verwendet, um den SMS-Versand zu erleichtern.

Ein weit verzweigtes Durcheinander von veralteten Technologien, die bis in die 1970er Jahre zurückreichen, lange bevor jemand daran dachte, Sicherheitsmaßnahmen einzubauen, ist SS7 seit mindestens 2008 als hochgradig unsicher bekannt(new window). Trotz einer Reihe von sehr prominenten Beispielen dafür, wie gefährlich die Situation ist, wurde bisher nichts unternommen, um die Sicherheit von SS7 zu verbessern.

- 2014 nutzten Hacker SS7, um ein vertrauliches Gespräch(new window) zwischen dem US-Botschafter in der Ukraine, Geoffrey Pyatt, und der US-Staatssekretärin, Victoria Nuland, aufzuzeichnen, in dem Pyatt sich sehr kritisch über die EU äußerte.

- 2016 zeigte ein Sicherheitsforscher, wie Hacker mit Zugang zum SS7-Netzwerk die Identitäten der Nutzer fälschen(new window) können, um auf Nachrichten vieler Messaging-Apps zuzugreifen, die sich auf Telefonnummern zur Authentifizierung verlassen.

- 2017 forderte der US-Kongressabgeordnete Ted Lieu eine Untersuchungsausschussuntersuchung zu SS7 aufgrund der Tatsache, dass es ein nationales Sicherheitsrisiko darstellt. Die FCC führte tatsächlich eine Untersuchung durch(new window), aber die Arbeitsgruppe, die mit der Aufgabe betraut war, bestand hauptsächlich aus Lobbyisten der Telekommunikationsbranche und keinem einzigen akademischen Experten.

- Ebenfalls 2017 wurde berichtet, dass Hacker SS7 nutzen, um 2FA-Codes abzufangen(new window), die per SMS gesendet wurden, um Bankkonten zu sichern, was dazu führte, dass echte Bankkonten geplündert wurden.

- 2020 wurde Saudi-Arabien beschuldigt, das SS7-Netzwerk auszunutzen, um eine systematische Spionagekampagne(new window) in den Vereinigten Staaten zu betreiben.

Und diese Fälle(new window) sind nur(new window) die Spitze(new window) des Eisbergs(new window). Eine der glaubwürdigsten Erklärungen(new window) dafür, dass dieser Zustand weiterhin geduldet wird, ist, dass Regierungen und Strafverfolgungsbehörden weltweit den riesigen Schatz an persönlichen Informationen, der über das SS7-Netzwerk verfügbar ist, zu wertvoll finden, um eine echte Veränderung zu wollen.

Offensichtlich gehen die Probleme mit SS7 weit über das bloße Ermöglichen von Regierungen, Hackern und wer weiß wem noch?, hinaus, uneingeschränkten Zugang zu den SMS-Nachrichten aller Menschen auf dem Planeten zu haben. Aber es ist ein Problem.

Vorsicht vor SIM-Swapping-Angriffen

Mobilfunkanbieter können Telefonnummern nahtlos von einer SIM-Karte auf eine andere übertragen. Dies ermöglicht es ihnen, Kunden zu unterstützen, deren Telefone gestohlen wurden, und ermöglicht es Kunden, den Netzwerkanbieter zu wechseln.

Ein SIM-Swapping-Angriff ermöglicht es Hackern, diesen Prozess auszunutzen, sodass die Telefonnummer eines Opfers betrügerisch auf ihre eigene SIM-Karte übertragen wird. Dies wird normalerweise entweder durch Social Engineering erreicht, indem der Mobilfunkbetreiber dazu gebracht wird zu glauben, dass der Hacker der echte Kunde ist, oder durch korrupte Mitarbeiter des Mobilfunknetzes.

Die größte Gefahr bei SIM-Swapping ist, dass es kriminellen Hackern ermöglicht, 2FA-Codes abzufangen, die an deine Telefonnummer gesendet werden.

Dies ist zu einem zunehmend besorgniserregenden Problem geworden, das kürzlich dazu führte, dass das FBI der Vereinigten Staaten eine öffentliche Dienstmitteilung(new window) herausgab, in der gewarnt wird, dass SIM-Swapping-Angriffe in den letzten zwei Jahren um das 15-fache zugenommen haben, was in den USA zu angepassten Verlusten von mehr als 68 Millionen Dollar im Jahr 2021 führte.

Es ist auch erwähnenswert, dass SMS-Nachrichten auf keinerlei Weise verschlüsselt sind und jede Malware, die auf deinem Telefon installiert ist, vollen Zugriff darauf hat.

Sind iMessage und RCS bessere Lösungen?

iMessage

iMessage ist Apples Versuch, SMS durch eine sichere, moderne, internetbasierte Alternative zu ersetzen. Es verwendet Ende-zu-Ende-Verschlüsselung, allerdings nur, wenn Nachrichten an andere Apple-Nutzer gesendet werden. Es sollte angemerkt werden, dass es keinen technischen Grund gibt, warum iMessage nicht auch auf Android veröffentlicht werden kann – die Tatsache, dass es nicht veröffentlicht wird, ist eine rein marketingtechnische Entscheidung von Apple.

Angesichts der Tatsache, dass Android einen Marktanteil von über 70%(new window) bei mobilen Betriebssystemen weltweit hat, ist dies ein ernstes Problem, das dazu führt, dass iMessage in den meisten Teilen der Welt zugunsten von plattformunabhängigen Alternativen weitgehend ignoriert wird.

In den Vereinigten Staaten, wo iPhones mehr als 50% des Marktes ausmachen(new window), bleibt iMessage relevanter, aber es bedeutet immer noch, dass Texte an fast die Hälfte der Bevölkerung nicht sicherer sind als die, die über reguläre SMS gesendet werden.

Wichtig für einen Dienst, der SMS ersetzen möchte, ist, dass 2FA-Codes ausnahmslos über reguläre SMS gesendet werden und somit nicht durch die Verschlüsselung von iMessage geschützt sind. Darüber hinaus werden iMessages standardmäßig ohne Ende-zu-Ende-Verschlüsselung(new window) in iCloud gesichert, was bedeutet, dass Apple standardmäßig auf deine Texte zugreifen kann, unabhängig davon, ob sie mit E2EE gesendet werden.

All das gesagt, wenn deine Kontakte alle iPhones haben und wenn du iCloud-Backups deaktivierst, dann ist iMessage zweifellos eine Verbesserung gegenüber SMS.

RCS

Rich Communication Services(new window) (RCS) ist ein offenes Kommunikationsprotokoll, das die meisten Vorteile von iMessage bietet – einschließlich Multimedia-Unterstützung, beständige Gruppen, großes Multimedia-Sharing und mehr.

Es ist kein Google-Protokoll, aber Google implementiert nun RCS in der Android Messages-App. Obwohl standardmäßig nicht Ende-zu-Ende-verschlüsselt, hat Google eine Erweiterung entwickelt, die E2EE bei Verwendung von RCS bietet.

Google hat Apple dazu aufgerufen, den Standard in iMessage zu integrieren(new window), damit jeder von einer sichereren Nachrichtenplattform profitieren kann, aber Apple hat es abgelehnt, einen solchen Schritt in Betracht zu ziehen(new window).

Dies lässt RCS in einer ähnlichen Position wie iMessage, wo sein Potenzial, die SMS-Situation zu verbessern, durch seinen Mangel an plattformübergreifender Kompatibilität eingeschränkt ist.

Sichere SMS-Alternativen

In den meisten Teilen der Welt ersetzen internetbasierte Drittanbieter-Messaging-Apps wie WhatsApp, Signal, Telegram und sogar Facebook Messenger zunehmend SMS.

Diese Apps haben den Vorteil, dass du Kontakte auf verschiedenen Plattformen anschreiben kannst, sie sind alle viel sicherer als SMS und viele verwenden starke Ende-zu-Ende-Verschlüsselung.

Obwohl WhatsApp beliebt ist, ist es keine gute Wahl in Bezug auf Datenschutz, denn obwohl E2EE genutzt wird, erlaubt es Facebook, deine Metadaten zu sammeln und zu missbrauchen(new window) — mit wem du sprichst, von wo, zu welcher Zeit, wie oft und von welchem Gerät aus.

Es liegt nicht an diesen Apps, aber sie tun auch nichts, um dich zu schützen, wenn Unternehmen deine 2FA-Codes über reguläre SMS senden. Deine beste Verteidigung dagegen ist, eine 2FA-Authentifikator-App wie Authy(new window), Google Authenticator(new window), oder Open-Source-Alternativen wie andOTP(new window) oder FreeOTP(new window) anstelle von SMS-basierter 2FA zu verwenden, wo immer es möglich ist. Leider ist diese Option oft nicht verfügbar.

Abschließende Worte

SMS ist grundsätzlich unsicher und sollte vermieden werden, wo es möglich ist. iMessage ist gut, wenn alle deine Kontakte es ebenfalls nutzen, aber für die meisten Menschen ist eine sichere Drittanbieter-Messaging-App, die deine Privatsphäre respektiert, fast sicher die beste Option.

Erfahre mehr über die besten Messaging-Apps, die deine Privatsphäre respektieren

Alternativ kannst du dich für ein kostenloses E2EE Proton Mail-Konto anmelden, das von Millionen Menschen weltweit genutzt wird, um ihre privaten Unterhaltungen zu schützen.