Un attacco informatico al servizio pubblico nazionale per l’impiego France Travail ha esposto i dati personali di ben 43 milioni di persone(new window).

L’ultimo attacco è il secondo grave incidente di sicurezza informatica avvenuto in Francia nell’ultimo mese, suscitando preoccupazioni per la minaccia di phishing – una truffa comune usata dagli hacker per ingannare le persone a condividere dati sensibili o scaricare malware che possono portare a furto d’identità, frode con carte di credito o altri crimini informatici.

In questo articolo, scopriremo cosa devi sapere sull’attacco a France Travail e come puoi proteggerti e i tuoi dati privati dalle potenziali truffe phishing.

- Cosa c’è da sapere sull’attacco a France Travail

- Come possono essere utilizzati i tuoi dati dopo un attacco?

- Come proteggerti

- Mantieni la privacy con Proton

Cosa c’è da sapere sull’attacco a France Travail

Quando è successo: Il 13 marzo, France Travail ha annunciato(new window) di essere stata vittima di un attacco informatico che si è verificato tra il 6 febbraio e il 5 marzo.

Quante persone sono state colpite: La Commissione Nazionale per l’Informatica e le Libertà (CNIL) ha stimato che l’attacco ha portato al furto di dati personali legati a quasi 43 milioni di cittadini. Le password e i dettagli bancari non sono stati rubati durante l’attacco, secondo la CNIL, ma altre informazioni sensibili sui cercatori di lavoro sono state compromesse.

Quali dati sono stati esposti: Nomi e cognomi, numeri di sicurezza sociale, date di nascita, indirizzi email, indirizzi postali, numeri di telefono.

Come sapere se sei stato colpito: Potresti essere stato coinvolto nell’attacco informatico a France Travail se sei attualmente registrato come cercatore di lavoro su France Travail, ti sei registrato negli ultimi 20 anni, o hai una pagina candidato sul loro sito web.

Contesto: Il recente attacco a France Travail è avvenuto poche settimane dopo un altro incidente di sicurezza informatica che ha colpito i fornitori di pagamenti terzi per le mutue assicurazioni in Francia. Gli hacker hanno ottenuto dati molto simili in un attacco che ha colpito fino a 33 milioni di persone.

Come possono essere utilizzati i tuoi dati dopo un attacco?

Ogni informazione personale ha una funzione nella cassetta degli attrezzi di un hacker che cerca di commettere crimini informatici. Il primo passo per difenderti da tali attacchi è comprendere come i tuoi stessi dati possono essere utilizzati contro di te.

- Indirizzo email: Un indirizzo email esposto è sufficiente per riempire la tua casella di posta con spam. La maggior parte di questi messaggi indesiderati sono innocui, semplicemente richiedono di svuotare la tua casella di posta. Ma alcuni spam sono più pericolosi, poiché gli aggressori li usano in truffe phishing per incorporare link dannosi che sembrano provenire da fonti affidabili.

- Nome e numero di telefono: Usati insieme, il tuo nome e numero di telefono nelle mani di un hacker possono portare a messaggi e chiamate fraudolenti. Ad esempio, potresti ricevere una chiamata o un messaggio da qualcuno che si spaccia per un dipendente di France Travail che cerca di informarti di un problema con i tuoi dettagli bancari che sta bloccando i tuoi benefici di disoccupazione. Cliccando su un link o scaricando un documento, puoi scaricare malware senza saperlo.

- Indirizzo postale: Un indirizzo postale divulgato può giocare un ruolo in una truffa più elaborata dove un truffatore potrebbe chiamarti o inviarti un’email facendo riferimento a una falsa corrispondenza che hanno effettivamente inviato alla tua casella postale.

- Codice fiscale e data di nascita: Sono informazioni che possono fornire a un hacker sufficiente credibilità per accedere ai tuoi account.

Come proteggerti

Se sei stato vittima di una violazione dei dati, non andare nel panico. Avere la giusta mentalità e seguire alcuni semplici consigli può aiutare a ridurre i rischi di ulteriori danni.

Controlla i mittenti sospetti

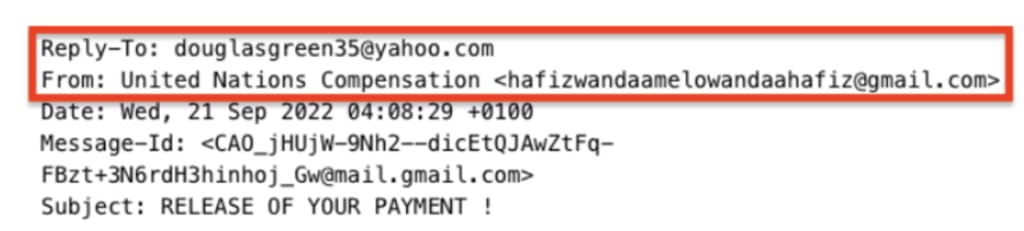

Quando ricevi un’email, il nome del mittente che appare nel campo “Da” non è sempre un’informazione affidabile. Nell’esempio sottostante, l’indirizzo email del mittente è sospetto.

L’indirizzo Gmail incomprensibile è un segnale d’allarme che le intenzioni dietro questa email potrebbero essere malevole, mirate a rubare i tuoi dati o soldi.

Conferma i link

Quando hai la possibilità di cliccare su un link in un’email, l’URL è solitamente nascosto dietro un pulsante o una frase che rimanda a una pagina web.

Se stai utilizzando un computer, tuttavia, puoi passare il cursore sul link senza cliccare per controllare l’URL. Puoi anche fare clic destro sul link e selezionare “Copia indirizzo del link” per incollarlo altrove.

Potresti notare, ad esempio, che l’URL nell’email ricevuta riguardo a un problema di consegna urgente è www.post.fr/probleme/livraison invece dell’URL ufficiale www.laposte.fr/outil/ utilizzato per tracciare le spedizioni. Questo è un altro segnale d’allarme che qualcuno sta cercando di truffarti.

Proton Mail rende tutto ciò ancora più semplice sul web, il tuo iPhone e dispositivi Android con un strumento di conferma dei link integrato, che mostra l’URL completo dei link e chiede conferma prima di aprirli.

Usa alias email

Un modo efficace per difendersi dagli attacchi via email è limitare il numero di persone che conoscono i tuoi veri indirizzi email.

Proton Mail ha lanciato alias hide-my-email per aiutarti a mantenere privato il tuo vero indirizzo email. Un alias hide-my-email è semplicemente un altro indirizzo che inoltrerà automaticamente tutte le email ricevute alla tua casella di posta principale. Riceverai tutti i messaggi, ma il tuo vero indirizzo email e la tua identità rimarranno nascosti.

Se acquisti qualcosa online e devi creare un account o fornire un indirizzo email per completare l’ordine, puoi utilizzare un alias invece del tuo vero indirizzo email. Se l’alias viene mai esposto in una violazione dei dati, potrai disabilitarlo risparmiando il tuo vero indirizzo email. Potresti persino utilizzare un alias diverso per ogni servizio online o account, così potrai individuare esattamente quali sono stati compromessi.

Rimani privato con Proton

Proton è iniziato come un progetto finanziato dalla folla guidato da scienziati che si sono incontrati al CERN (Organizzazione Europea per la Ricerca Nucleare) e hanno concordato che la loro missione sarebbe stata quella di creare un internet migliore dove la privacy e la libertà vengono prima di tutto e ognuno ha il controllo sulla propria vita digitale.

Proton utilizza la crittografia end-to-end per proteggere le tue email, il calendario, i file memorizzati nel cloud, le tue password e credenziali di accesso e la tua connessione internet(new window). La nostra architettura di sicurezza è progettata per mantenere i tuoi dati invisibili anche a noi, poiché il nostro modello di business ti offre più privacy, non meno.

Migrando a un servizio di posta elettronica di cui puoi fidarti, puoi contribuire a costruire un internet migliore dove la privacy è la norma.