Tout ce que vous devez savoir sur l’informatique en cloud.

Avant internet, votre ordinateur effectuait toutes ses tâches de calcul localement. Le CPU de votre ordinateur et la mémoire (etc.) étaient utilisés pour traiter les informations qui étaient également stockées localement (par exemple, sur le disque dur de votre ordinateur).

Le « cloud », en revanche, fait référence à des ordinateurs (connus sous le nom de serveurs cloud) auxquels vous pouvez accéder via internet et qui exécutent des logiciels ou stockent des données pour vous à distance. Ces serveurs cloud, généralement situés dans des installations appelées centres de données, effectuent des tâches que votre ordinateur effectuait traditionnellement localement.

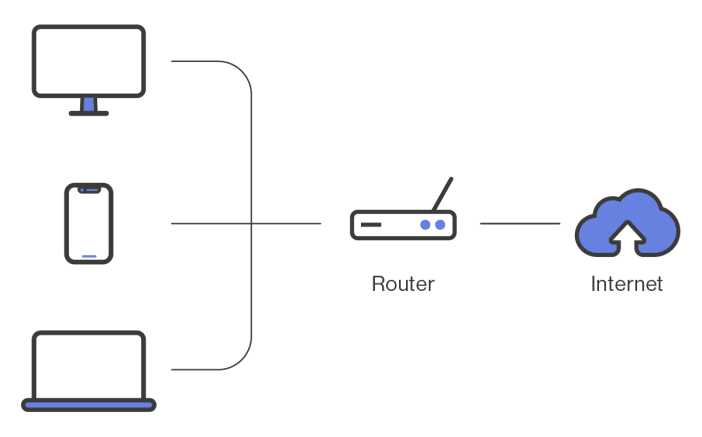

À bien des égards, le « cloud » est juste un synonyme pour « internet », et le terme provient en fait de la manière dont internet est souvent représenté dans les infographies.

Cloud personnel vs cloud Business

Bien que conceptuellement identique, la manière dont les entreprises utilisent l’informatique en cloud est très différente de la façon dont les individus utilisent le cloud. Les utilisations personnelles du cloud comprennent :

- Services de messagerie

- Contenu multimédia en streaming (par exemple, depuis YouTube ou Netflix)

- Réseaux sociaux

- Logiciels de productivité en ligne (par exemple, Google Docs ou Microsoft 365)

- Stockage (tel que Dropbox, Google Drive, ou notre propre Proton Drive(new window) chiffré de bout en bout).

Pour les entreprises, l’informatique en cloud offre de nombreux avantages par rapport aux solutions auto-hébergées. Elle est très évolutive, ce qui signifie que si plus de puissance serveur est nécessaire, l’entreprise peut simplement louer plus d’espace serveur. Elle permet également de réaliser des économies puisqu’elle élimine le besoin de départements informatiques internes coûteux et l’achat de matériel onéreux.

Les modèles de cloud computing populaires utilisés par les entreprises comprennent :

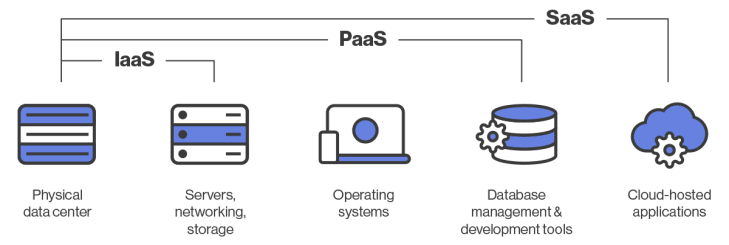

- Software-as-a-Service (SaaS) — Les applications sont hébergées sur un serveur distant (par exemple, Slack ou Mailchimp)

- Infrastructure-as-a-Service (IaaS) — Les entreprises louent de l’espace serveur plutôt que d’utiliser leurs propres serveurs internes.

- Platform-as-a-Service (PaaS) — Les entreprises louent tous les outils nécessaires à la création d’applications et l’infrastructure requise pour les exécuter (Microsoft Azure est un bon exemple de ce modèle)

Avantages du cloud

L’informatique en cloud offre un certain nombre d’avantages distincts par rapport à l’informatique locale traditionnelle :

Permet la sauvegarde automatique des données

Cela est particulièrement utile sur les appareils facilement perdus, tels que la sauvegarde automatique des photos dans le cloud sur les smartphones.

Synchronisation entre les appareils

Vos données sont facilement accessibles sur tous vos appareils, où que vous soyez, tant que vous disposez d’une connexion internet.

Élimine le point de défaillance unique

Si un appareil tombe en panne, un disque dur est corrompu, un ordinateur portable est volé, etc., et que vous n’utilisez pas le cloud, vous perdrez toutes les données sur cet appareil. Cependant, si vous sauvegardez vos données dans le cloud, vous pouvez reprendre là où vous vous étiez arrêté sur un autre appareil.

Supprime le besoin de matériel haut de gamme

La majorité du traitement se faisant sur des ordinateurs distants, les exigences matérielles locales sont beaucoup plus faibles.

Les Chromebooks à faible coût, dont le système d’exploitation entier est essentiellement juste un navigateur permettant l’accès à internet, sont sans doute l’expression la plus réussie de cette idée, mais des services tels que XBOX Cloud Gaming et GeForce NOW vous permettent de jouer à des jeux qui exigent habituellement un matériel très performant sur du matériel d’entrée de gamme.

Supprime le besoin de solutions de stockage local coûteuses

Les disques durs et autres solutions de stockage local sont devenus moins chers au fil des ans, mais ils coûtent toujours de l’argent. Des configurations plus élaborées, telles que les dispositifs de stockage en réseau(new window), restent assez onéreuses pour un usage personnel.

Pour les entreprises, les coûts sont encore plus élevés. Non seulement elles doivent souvent acheter des serveurs physiques et l’infrastructure nécessaire à leur fonctionnement, mais elles doivent également souvent payer du personnel qualifié pour les exploiter et les maintenir.

À long terme, cependant, il est probablement toujours judicieux de disposer d’une copie locale de vos données.

Inconvénients du cloud

Les données stockées dans le cloud sont-elles à l’abri des pertes ?

Il est naturel de s’inquiéter de confier la garde de vos données à un tiers, mais le risque est minime. Les défaillances de serveurs peuvent survenir, mais la plupart des services cloud disposent de multiples mécanismes de sauvegarde et de redondance pour assurer que les données ne soient pas perdues, même si vous subissez des temps d’arrêt.

Il convient également de garder à l’esprit que les solutions locales, telles que le stockage sur disque dur, échoueront inévitablement à un moment donné, donc sauvegarder vos données à plusieurs endroits est toujours une bonne idée.

Les attaques par déni de service(new window) (DoS) ne menacent pas vos données en soi, mais elles sont assez courantes(new window) et pourraient vous empêcher d’accéder à vos données pendant potentiellement des heures. Cela dit, les situations où les utilisateurs sont gênés de cette manière restent rares.

Internet n’est pas toujours disponible

L’un des grands avantages du cloud computing est que vos données (ou le service, etc.) sont disponibles à tout moment et partout. Mais cela n’est vrai que si vous disposez d’une connexion internet, ce qui n’est pas toujours le cas.

Les données dans le cloud sont-elles sécurisées ?

Presque tous les services cloud en existence sécuriseront vos données avec TLS(new window) lors du transfert vers et depuis leurs serveurs. Ils chiffreront également presque certainement vos données lorsqu’elles sont stockées sur leurs serveurs pour les protéger contre les pirates informatiques.

Imaginez que vos données soient placées dans un coffre-fort et sécurisées avec un cadenas. Le cadenas dissuadera les personnes extérieures d’accéder à vos données mais n’empêchera pas celui qui possède la clé du cadenas d’ouvrir le coffre-fort et d’accéder à vos données quand il le souhaite. Pensez maintenant au cadenas comme au chiffrement, qui peut être ouvert avec les clés de chiffrement correctes.

La plupart des services cloud chiffrent vos données à l’aide de clés de chiffrement qu’ils détiennent, ce qui signifie qu’ils peuvent accéder à vos données. De nombreux services cloud analysent régulièrement vos données, souvent pour financer des services « gratuits » en apparence en vendant vos données à des fins publicitaires.

Google ne scanne plus vos e-mails à des fins publicitaires, mais il les analyse pour proposer des fonctionnalités telles que les Smart Labels et l’ajout de détails de voyage à votre Google Calendar. Il conserve également une liste détaillée(new window) de vos habitudes d’achat basée sur les reçus envoyés à votre compte Gmail, même lorsque vos achats ne proviennent pas de Google.

Même lorsque les données ne sont pas analysées de manière routinière, si un fournisseur de cloud détient les clés de chiffrement de vos données, il peut être contraint de remettre vos données à des tiers.

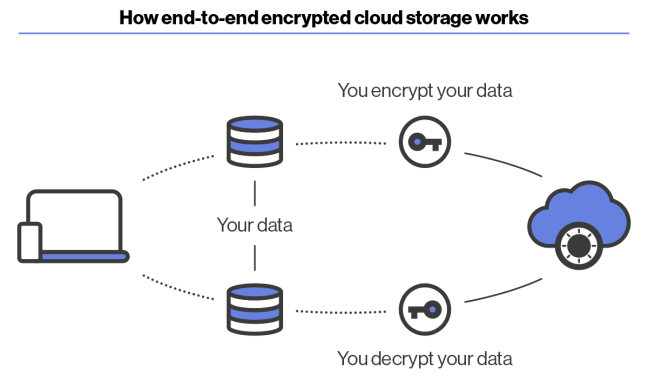

Chiffrement de bout en bout

Alors, comment empêcher les services cloud d’accéder à vos données de cette manière ? La réponse est d’utiliser le chiffrement de bout en bout (E2EE), où vous chiffrez vos propres données sur votre propre appareil avant de les importer dans le cloud.

Les fichiers chiffrés avec un chiffrement de bout en bout solide sont sécurisés, même lorsqu’ils sont stockés sur des plateformes non sécurisées. Si vous utilisez un service de stockage cloud non sécurisé, tel que Google Drive ou Dropbox, il est judicieux de chiffrer vos données en utilisant un logiciel open source de confiance, tel que VeraCrypt(new window) ou Cryptomator(new window), avant de les importer sur la plateforme.

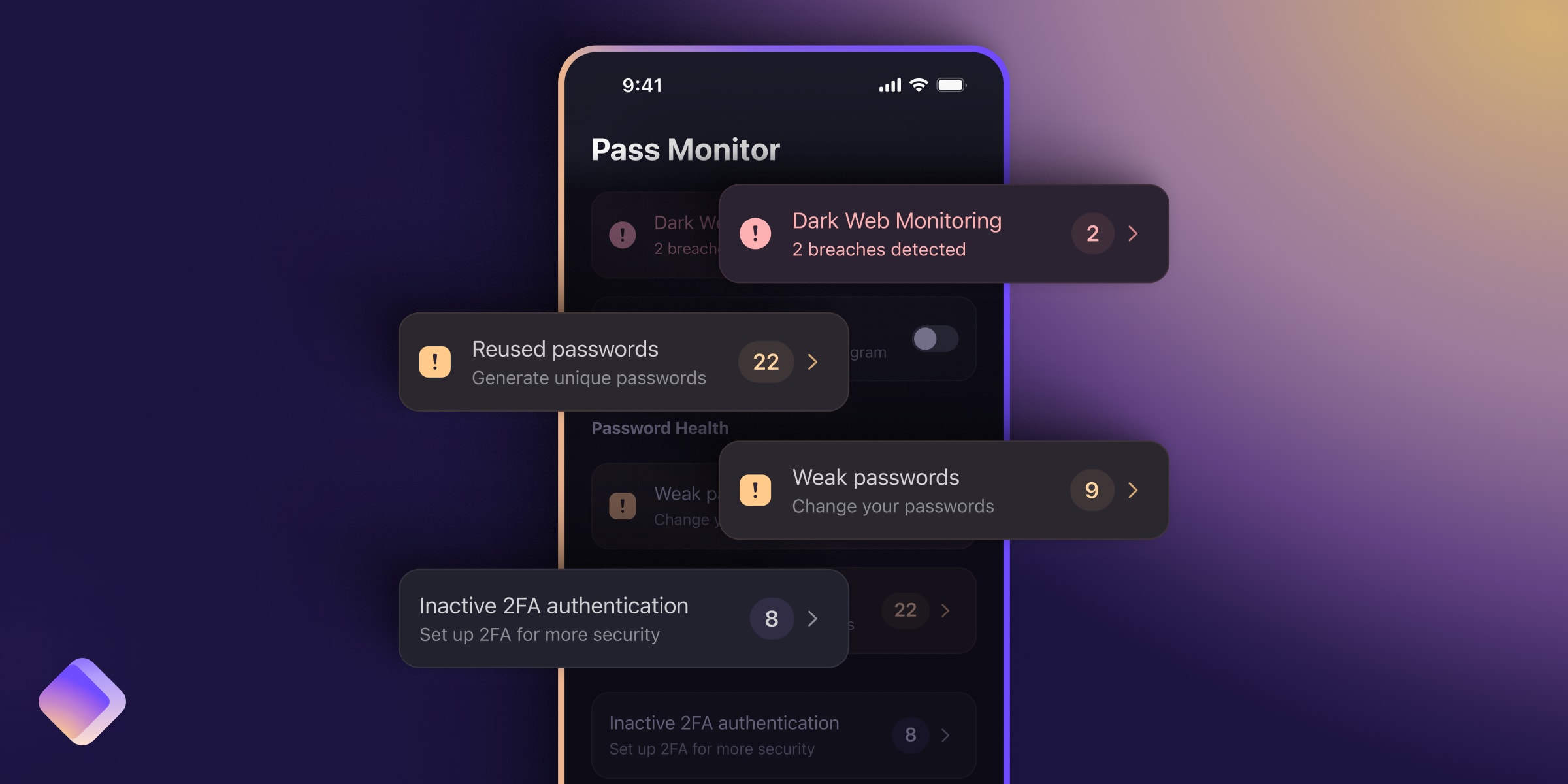

Proton Mail est actuellement le service de messagerie chiffrée de bout en bout le plus populaire au monde. Nous proposons également Proton Calendar(new window), un service de calendrier cloud chiffré de bout en bout, à tous ceux qui utilisent Proton Mail.

En savoir plus sur la version bêta de Proton Calendar(new window)

De plus, nous proposons Proton Drive, un service de stockage cloud qui chiffre de manière transparente les fichiers sur votre appareil avant de les importer sur nos serveurs cloud. Cela signifie que nous ne pouvons jamais accéder à vos fichiers, qui ne peuvent être déchiffrés que sur votre appareil à l’aide de votre clé privée (bien que vous puissiez partager des fichiers et dossiers(new window) à l’aide d’une URL).

En savoir plus sur le modèle de sécurité de Proton Drive(new window)

Vous pouvez vous inscrire gratuitement à Proton Drive. Pour accéder à plus d’espace de stockage et soutenir notre combat pour un meilleur internet, vous pouvez passer à un compte payant.

Comment sauvegarder dans le cloud

Chaque service de stockage cloud dispose de son propre logiciel qui vous permet de sauvegarder vos fichiers dans le cloud. Proton Drive permet actuellement une sauvegarde manuelle par glisser-déposer dans notre application web : il suffit de glisser vos fichiers ou dossiers dans la fenêtre du navigateur pour les importer dans le cloud.

Vous pouvez également importer des fichiers en utilisant le bouton Importer et votre gestionnaire de fichiers habituel. À l’avenir, l’application Proton Drive prendra en charge la synchronisation automatique des dossiers, avec un accès uniquement en ligne à suivre.

Pour conclure

Le jour où la plupart des ordinateurs seront simplement des clients de bas niveau conçus pour exécuter des logiciels et stocker des données dans le cloud n’est pas encore arrivé, mais (comme le montre la popularité des Chromebooks) c’est très probablement la direction vers laquelle l’informatique se dirige.

Pour beaucoup, cela n’est pas toujours une bonne chose. Le modèle commercial SaaS signifie que vous louez en réalité des logiciels au lieu de les posséder, ce qui vous retire le contrôle de ce qui fonctionne sur votre propre système.

Les solutions de stockage cloud fonctionnent de manière similaire. Au lieu de stocker vos données sur votre propre matériel, vous les confiez à des tiers. Cela signifie que ces tiers ont accès à vos données, leur permettant de les exploiter, de les monétiser ou de les transmettre à d’autres parties s’ils le souhaitent.

Ces préoccupations sont justifiées, mais les avantages du cloud sont très séduisants. Il est important de souligner que vous pouvez atténuer au moins certaines de ces préoccupations en utilisant le chiffrement de bout en bout pour vous assurer de rester toujours en contrôle de vos propres données.

Questions fréquentes

La sauvegarde 3-2-1 est une stratégie populaire pour garantir la sécurité des données. Elle implique de réaliser trois copies de toutes les données :

– Une copie est stockée localement sur le disque dur ou le SSD de votre ordinateur.

– Une autre copie est également stockée localement mais sur un support différent, tel qu’un disque dur externe ou un dispositif de stockage en réseau local. Cela protège vos données si votre ordinateur est infecté par un virus ou affecté par une défaillance de disque.

– Une troisième copie est sauvegardée dans le cloud pour protéger vos données contre l’incendie, le vol ou tout autre événement qui entraînerait la destruction des données stockées localement.

Alors que le stockage en cloud devient de plus en plus fiable et économique, il y a de solides arguments pour dire que la deuxième étape n’est plus aussi nécessaire qu’auparavant.

Contrairement aux logiciels traditionnels, que vous installez et exécutez localement sur votre propre ordinateur, le logiciel en tant que service (SaaS) est un logiciel qui fonctionne « dans le cloud ». En d’autres termes, il est exécuté sur des serveurs tiers et livré à votre bureau via Internet à travers une application cliente (généralement dans la fenêtre de votre navigateur).

Bien que le modèle commercial SaaS soit principalement utilisé pour vendre des logiciels aux entreprises, Google Docs et Microsoft 360 sont des exemples populaires de produits SaaS utilisés par le grand public.